Understanding Information Security: Malicious Code, Hacking, and Ethical Practices ~Week 12 in Computer Science

정보보안과 윤리, 악성코드 및 해킹, 정보보안 기술과 윤리 - 컴퓨터학개론 12주

Goals

정보보안의 개념을 이해하고 정보보안 서비스 유형을 나열할 수 있다.

(Understand the concept of information security and be able to list information security service types.)

악성코드의 개념을 이해하고 해킹의 유형을 나열할 수 있다.

(Understand the concept of malicious code and be able to list the types of hacking.)

정보보안을 위한 암호화 알고리즘을 이해하고 정보통신 윤리에 대해 설명할 수 있다.

(Can understand encryption algorithms for information security and explain information and communication ethics.)

Contents

1️⃣ 정보보안(Information security)

2️⃣ 악성코드 및 해킹 (Malicious code and hacking)

3️⃣ 암호화 알고리즘(Cryptographic Algorithms)

4️⃣ 정보통신 윤리(Information and Communication Ethics)

1️⃣ 정보보안 (Information security)

📍개요(Overview of Information security)

정보 보안(Information Security)은 정보를 외부로부터 안전하게 지키는 것을 의미하며, 이를 공급자와 사용자 측면으로 구분할 수 있다.

공급자 측면(Provider Perspective)

공급자는 하드웨어, 데이터베이스, 네트워크 등을 모두 자산이라고 정의하고 내·외부의 위협 요인으로부터 안전하게 보호하고 운영한다. 이는 다음과 같은 활동을 포함한다.

하드웨어 보호(Hardware protection) 서버, 스토리지 장치, 네트워크 장비 등의 물리적 보안. 이는 물리적 접근 통제, CCTV 모니터링, 보안 경고 시스템 등을 포함한다.

데이터베이스 보안(Database Security) 데이터베이스 시스템에 대한 접근 통제, 암호화, 정기적인 백업, 취약점 점검 및 패치 적용 등을 통해 데이터의 무결성과 기밀성을 유지한다.

네트워크 보안(Network Security) 방화벽, 침입 탐지 시스템(IDS), 침입 방지 시스템(IPS), 가상 사설망(VPN), 네트워크 접근 제어(NAC) 등을 사용하여 네트워크를 통한 불법적 접근 및 공격을 방지한다.

보안 정책 및 절차(Security Policies and Procedures) 조직 내에서 정보 보안을 유지하기 위한 정책과 절차를 수립하고, 이를 준수하도록 교육 및 훈련을 실시한다.

위협 모니터링 및 대응(Threat Monitoring and Response) 실시간으로 보안 위협을 모니터링하고, 발생하는 보안 사건에 신속히 대응하는 체계를 갖춘다.

사용자 측면(User Perspective)

사용자는 개인정보 유출, 도용, 남용을 방지하기 위한 행위를 수행합니다. 이는 다음과 같은 활동을 포함합니다:

강력한 비밀번호 사용(Strong Password) 복잡하고 예측하기 어려운 비밀번호를 사용하고, 정기적으로 변경한다.

다중 인증(MFA, Multi-Factor Authentication) 로그인 시 두 개 이상의 인증 방법(예: 비밀번호 + SMS 코드)을 사용하여 보안을 강화한다.

피싱 방지(Phishing Prevention) 의심스러운 이메일이나 링크를 클릭하지 않고, 출처를 확인하여 피싱 공격을 방지한다.

개인정보 보호 설정(Privacy Setting) 소셜 미디어나 온라인 서비스의 개인정보 보호 설정을 강화하여 민감한 정보가 불필요하게 공개되지 않도록 한다.

보안 소프트웨어 사용(Security Software Usage) 안티바이러스 소프트웨어, 안티맬웨어 소프트웨어 등을 설치하고 정기적으로 업데이트하여 시스템을 보호한다.

보안 교육 및 인식(Security Training and Awareness) 보안에 대한 인식을 높이고, 최신 보안 위협 및 대응 방법에 대해 지속적으로 학습한다.

📍정보보안의 위협요소들 (Top Cyber Threats)

정보 보안의 위협 요소들은 계속해서 진화하고 다양화되며, 다양한 형태로 나타날 수 있다. 주요한 정보 보안 위협 요소들은 다음과 같다.

📌우발적 위협 (Accidental Threat)

- 우발적 위협이란 조작자의 실수, 하드웨어 고장과 소프트웨어 오류, 자료의 오류, 자연 재해등을 포함하는 발생할지가 불분명하고 발생하여도 그 시기나 손해의 정도가 불확정한 사고(손해)를 말한다. 우발적 위협은 데이터 유실, 기밀 정보 노출, 시스템 오작동 등의 결과를 초래할 수 있다.

📌악성 코드(Malicious Code)

- 악의적인 목적을 띤 실행 가능 코드로, 컴퓨터에 악영향을 끼칠 수 있는 모든 소프트웨어를 뜻한다. 종류로는 바이러스(virus), 웜(worm), 트로이목마(trojan horse)등이 있다. 악성코드의 감염이 되면 필요없는 데이터를 일부러 발생시켜 네트워크 트래픽 을 발생시키고 시스템 성능 저하의 결과, 파일 삭제, 전자메일 자동 발송, 개인정보 유출 등의 증상을 보인다.

📌해킹(Hacking)

컴퓨터 전문가나 사용자가 다른 사람의 컴퓨터 또는 정보시스템에 침입해 정보를 빼내는 행위이다.

해킹의 종류로는 디도스(Denial-of-service attack), 스푸핑(Spoofing), 스니핑(Sniffing)등이 있다.

이런 해킹 공격 통해 개인 정보를 훔치는 절취형 해킹(Information Theft Hacking), 데이터를 조작하는 변조형 해킹(Tampering Hacking), 네트워크에 침입하여 시스템장애 및 정보 유출을 일으키는 인터넷 해킹(Internet Hacking)등의 범죄를 저지른다.

📌개인정보 유출(Personal Information exfiltration)

계정탈취(Accounting Hijacking) 이용자들의 ID와 패스워드를 수집하고 도용한다.

명의도용(Identity Theft) 유출된 주민등록번호를 이용해 웹 사이트에 가입하거나 무허가 상거래 등의 불법 행위를 저지른다.

보이스피싱(Voice Phishing) 유출된 전화번호로 송금, 보험 등의 2차 범죄를 일으킨다.

스팸메일(Spam Emails) 유출된 이메일로 스팸 메일을 발송한다.

프라이버시 침해(Privacy Invasion) 민감한 개인정보를 유출해 프라이버시를 침해한다.

📍정보보안 서비스 (Cyber Security Service)

정보 보안 서비스는 다양한 유형으로 나눌 수 있지만, 널리 인정받는 유형 중에는 컴퓨터 보안, 네트워크 보안, 물리적 보안, 관리적 보안이 있다. 각각의 유형은 다음과 같은 기능과 목적을 갖고 있다.

📌컴퓨터 보안 (Computer Security)

컴퓨터 보안은 개인이나 기관이 사용하는 컴퓨터와 관련된 모든 것을 안전하게 보호하는 것이다. 특히 컴퓨터 안에 들어있는 중요한 정보를 보호하는 행위를 포함한다. 안티 바이러스, 사용자 인증, 암호화등을 활용하여 시스템의 안전성을 유지한다.

안티 바이러스(Antivirus) 악성 코드 및 바이러스를 예방·치료한다.

사용자 인증(User Authentication) 정보를 인증된 사람들에게만 공개한다.

암호화(Encryption) 정보를 변형시키거나 해독하지 못하게 한다.

📌네트워크 보안 (Network Security)

네트워크 보안은 데이터 통신 경로를 보호한다. 인터넷은 주요 통신 프로토콜인 TCP/IP를 통해 연결되는데 이 프로토콜은 누구나 접근해서 정보를 교환할 수 있는 형태이기 때문에 데이터의 유출과 불법적인 엑세스를 방지하는 것을 목표로 한다. 수많은 호스트들 사이에서 방화벽, 침입 탐지 시스템(IDS), 가상 사설망(VPN) 등을 사용하여 네트워크 보안을 유지한다.

방화벽 (Fire Wall) 외부에서 들어오는 패킷을 체크하여 침입을 막는다. (수동적)

침입탐지시스템(IDS, Intrusion Detection System) 잠재적으로 위험한 침입자 및 징후를 포착한다. (능동적) 최근에는 방화벽과 결합한 기능도 가능하다.

가상 사설망(VPN, Virtual Private Network) 인터넷에서 허가된 사용자, IP만 참여하는 가상 네트워크이다. 다른 사용자는 접근이 불가능하다.

📌물리적 보안 (Physical Security)

물리적 보안은 시설 및 장비를 보호한다. 즉 중요한 정보가 있는 장소에 허가받지 않은 사람의 출입을 통제하여 보호하는 것에 중점을 둔다. 은행의 전산실, 정보 부서가 있는 공간, IDC 등에 대한 출입통제와 같이 물리적 환경을 보호하여 불법적인 접근과 파괴로부터 시스템을 보호한다. 신원 확인 방식의 예시는 아래와 같다.

바코드 출입증, RFID 출입증, 정맥인식, 지문인식, 눈동자 인식(홍채 인식), 얼굴인식

액세스카드 (Access Card) Barcode, RFID

인식 관련 (Recognition related) Vein, Fingerprint, Iris, Facial

📌관리적 보안 (Administrative Security)

컴퓨터 시스템을 안전하게 관리하기 위해서 정보보호 관리체계 필요하다. 이는 보안 정책 및 절차를 개발하고 시행하여 보안 요구 사항을 준수하며, 직원 및 사용자에 대한 교육 및 훈련을 제공한다. 관리체계 유형으로는 아래와 같다.

정보보호 정책, 정보보호 조직, 시스템 개발보안, 물리적 보안, 인적보안, 정보자산 분류 등

Information Security Policy, System Development Security, Physical Security, Personnel Security, Information Asset Classification

방화벽 (Fire Wall) 외부 공격으로부터 시스템을 보호하고 내부의 중요한 정보가 유출되지 않도록 경로를 차단하는 하드웨어와 소프트웨어를 뜻한다.

침입탐지시스템(IDS, Intrusion Detection System) 기존의 방화벽이 탐지할 수 없는 종류의 악의적인 네트워크 트래픽과 컴퓨터 사용을 탐지하기 위한 시스템이다. 실시간으로 해당 구역에 외부인이 침투하는지를 감시하고 이를 관리자에게 보고하는 기능을 수행한다.

번외로 침입 차단 시스템(IPS, Intrusion Prevention System)도 있는데 내부 네트워크로 침입하려는 외부 네트워크 패킷을 찾아 제어하는 소프트웨어 또는 하드웨어이다.

2️⃣ 악성코드 및 해킹

(Malicious code and hacking)

악성코드는 악의적인 목적을 가지고 만들어진 컴퓨터 프로그램으로, 컴퓨터 시스템을 침입하여 사용자의 개인정보를 탈취하거나 시스템을 손상시키는 코드(Code damaging the system)이다. 시스템을 손상시키는 코드로는 주로 악성코드와 유해코드가 있다.

📌악성코드(Malicious code)

- 악의적인 의도를 가지고 작성된 프로그램으로, 컴퓨터 시스템을 파괴하거나 사용자의 개인정보를 탈취하는 등의 악의적인 행위를 수행한다. 여기에는 바이러스(Virus), 웜(Worm), 트로이목마(Trojan Horse) 등이 포함된다.

📌유해코드(Malware)

- 주로 사용자의 개인정보를 수집하거나 광고를 노출시켜 수시로 팝업을 띄우는 등의 목적을 가지고 만들어진 프로그램을 의미한다. 이들은 사용자의 개인정보를 탈취하거나 시스템의 안전성을 저해하는 등의 부정적인 영향을 미친다.

📍악성코드의 종류(Type of Malicious code)

📌바이러스(Virus)

프로그램이나 실행 가능한 부분을 몰래 변형해 자신 또는 자신의 변형을 복사한 뒤 컴퓨터에 감염시키는 프로그램이다. 일단 감염이 되면 복제, 전파 또는 데이터 파괴가 발생한다. 정도에 따라 양성 바이러스와 악성 바이러스로 구분된다.

양성 바이러스(Prank virus) 복제 후에 전파하는 기능의 전파 코드만 가지고 있으며 데이터 파괴는 하지 않는 코드

악성 바이러스(Malicious virus) 컴퓨터 시스템에 파일의 삭제, 파일 이름의 변경, 데이터 파괴 등과 같은 직접적인 피해를 주는 바이러스 (예) 랜섬웨어

📌웜(Worm)

자체적으로 실행되면서 인터넷을 통해서 다른 컴퓨터에 전파 가능한 프로그램이다. 이메일 또는 채팅 프로그램 등 사용중인 프로그램을 통해서 스스로 전파한다. 이로 인해 네트워크 손상 및 파일 암호화의 피해를 입힌다. 웜의 특이사항으로는 추가적인 좀비 PC의 양산인데 좀비 PC란 아무런 증상이 없다가 웜의 전파자가 신호를 보내면 다수의 감염된 PC가 증상을 보인다.

📌트로이목마(Trojan Horse)

정상적인 프로그램으로 위장한 악성코드의 한 종류이다. 몰래 컴퓨터 시스템에 숨어 들어와서 백도어(뒷문)를 만든다. 이렇게 일반적으로 해킹의 도구로 사용하여 개인정보 유출, 운영체제 파괴, 속도 느려짐, 시스템 파일 삭제, 부팅 등의 피해를 입힌다. 아래와 같은 경로로 감염시킨다

이메일의 첨부파일(Email attachments)

출처가 불분명한 프리웨어(Freeware of uncertain origin)

불법 파일이나 프로그램(Illegal files or programs)

📍목적에 따른 악성코드의 분류 (Classification of Malware by Intent)

📌스파이웨어 (Spyware)

- 컴퓨터에 몰래 숨어 있다가 정보를 빼가는 악성/유해 프로그램이다. 주로 개인 및 시스템 정보, 인터넷의 사용 습관 등을 수집하는 목적을 가진다.

📌애드웨어 (Adware)

- 프리웨어나 쉐어웨어(Shareware) 등과 같이 광고 보는 것을 전제로 무료로 사용이 허용되는 프로그램이다. 마케팅 목적을 위해 데이터를 수집하는 정당한 사용 목적이 있는 프로그램이다.

📌랜섬웨어(Ransomware)

- 사용자의 파일을 암호화하여 사용할 수 없게 한 뒤 자료를 인질로 돈을 요구한다.

📌스케어웨어(Scareware)

- 악성코드에 감염되지 않았는데도 악성코드를 탐지했다고 겁을 주면서 자사의 안티바이러스 제품 구매를 유도하는 프로그램이다.

📍피싱, 파밍, 스미싱 (Fishing, Pharming, Smishing)

모두 인터넷 상에서 개인정보를 탈취하거나 사기를 저지르기 위해 사용되는 사회공학적 기법들이다. 사이버 범죄에서 널리 사용되고 있다.

사회공학적 기법 사회학적인 지식과 기술을 활용하여 사람들의 행동을 조작하거나 영향을 미치는 것을 의미한다. 이는 사람들의 신뢰를 속이거나 그들의 감정에 영향을 끼치는 등의 방법으로 이루어질 수 있다.

📌피싱(Fishing)

유명 회사의 홈페이지를 위조한 뒤 위조된 홈페이지에 계좌번호나 주민등록번호 등의 개인 정보를 보내도록 유인하는 사기 행위이다.

📌파밍(Pharming)

피싱의 한 유형이지만 피싱보다 한 단계 진화한 형태의 인터넷 사기 수법이다. 합법적인 도메인을 탈취하거나 도메인 네임 서버의 주소를 변조하여 진짜 사이트의 주소를 입력해도 가짜 사이트로 접속하도록 유도한다.

📌스미싱(Smishing)

문자메시지를 이용한 새로운 휴대폰 해킹 수법이다. SMS와 피싱(Fishing)의 합성어로 해커가 보낸 메시지를 받는 휴대폰 사용자가 해당 웹사이트 주소를 클릭하는 순간 악성코드가 깔린다. 해커는 이를 통해 피해자의 스마트폰을 원격 조종하며 개인 정보를 빼내가는 형태이다.

2️⃣ 해킹 (Hacking)

해킹이란 컴퓨터 시스템 또는 네트워크에 대한 불법적인 접근, 수정, 파괴, 데이터 및 정보를 탈취하는 행위를 의미를 지칭한다. 컴퓨터의 하드웨어, 소프트웨어, 네트워크 등 각종 정보 체계가 설계자나 관리자가 의도하지 않은 동작을 일으키게 하거나 주어진 권한 이상으로 정보를 열람·복제·변경할 수 있게끔 하는 행위 등을 포함하는 용어이다.

요즘은 비트코인과 같은 금융관련한 해킹이 많이 일어난다.

📍목적에 따른 해킹 분류 (Classification of Hacking by Intent)

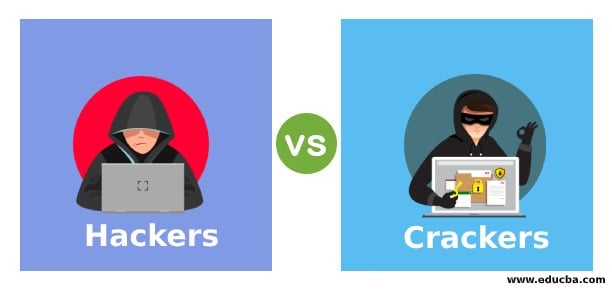

목적에 따라 해킹과 크래킹으로 나뉘지만 통상적으로 해킹과 크래킹은 같은 의미로 사용되고 있으며 해킹으로 통합하여서 사용되고 있다.

📌 해킹(Hacking) 시스템의 취약 부분을 점검하기 위한 목적으로 사용될 경우이다.

화이트 해킹(White hacking) 착한 사람이란 뜻으로 악의가 없이, 호기심에 접속하는 해킹 행위

블루 해킹(Blue hacking) 특정 시스템을 본격적으로 구동하기 전에 버그를 찾아내는 보안 컨설팅

📌 크래킹(Cracking) 범죄에 사용될 경우이다.

- 블랙 해킹(Black hacking) 정보 삭제, 신용카드 도용, 해적 판 제작 등 불법적인 해킹 행위를 뜻한다.

그레이 해킹(Grey hacking) 해킹과 크래킹의 중간단계로써 화이트 해킹과 블랙 해킹을 섞어 놓은 해킹행위로 해킹한 후 관리자에게 취약점을 수정해 주고 대가를 받는 행위이다.

📍해커와 크래커 (Hacker and Cracker)

일반적으로 해커(Hacker)와 크래커(Cracker)는 서로 다른 의미를 갖는다.

📌 해커(Hacker)

- 컴퓨터를 광적으로 좋아하고, 이상을 컴퓨터에 건 사람들을 뜻한다. 정보 공유와 시스템에 대한 학습, 모험심을 기반으로 다른 시스템에 침투하거나 공격하는 사람들이다.

📌 크래커(Cracker)

- 일부 해커들이 경제적 이익이나 공격 그 자체를 목적으로 다른 시스템들을 파괴하거나 침투하는 경우를 뜻한다. 악의적인 의도로 활동하는 사람들을 말한다.

📍해킹의 유형(Type of Hacking)

정보 불법 열람, 도청(Unauthorized Access, Eavesdropping)

- 전송중인 정보를 중간에 몰래보거나 도청하여 정보를 유출하는 행위이다.

정보 전달 막기(Information Interference)

- 정보의 정상적인 전달을 가로막아 흐름을 방해하는 행위이다.

불법 변경(Unauthorized Alteration)

- 전송된 정보를 원래의 정보가 아닌 다른 내용으로 바꾸는 행위이다.

위조(Forgery)

- 정보를 다른 송신자로부터 정보가 송신된 것처럼 꾸미는 행위이다.

📍해킹의 유형 2 (Detailed type of Hacking)

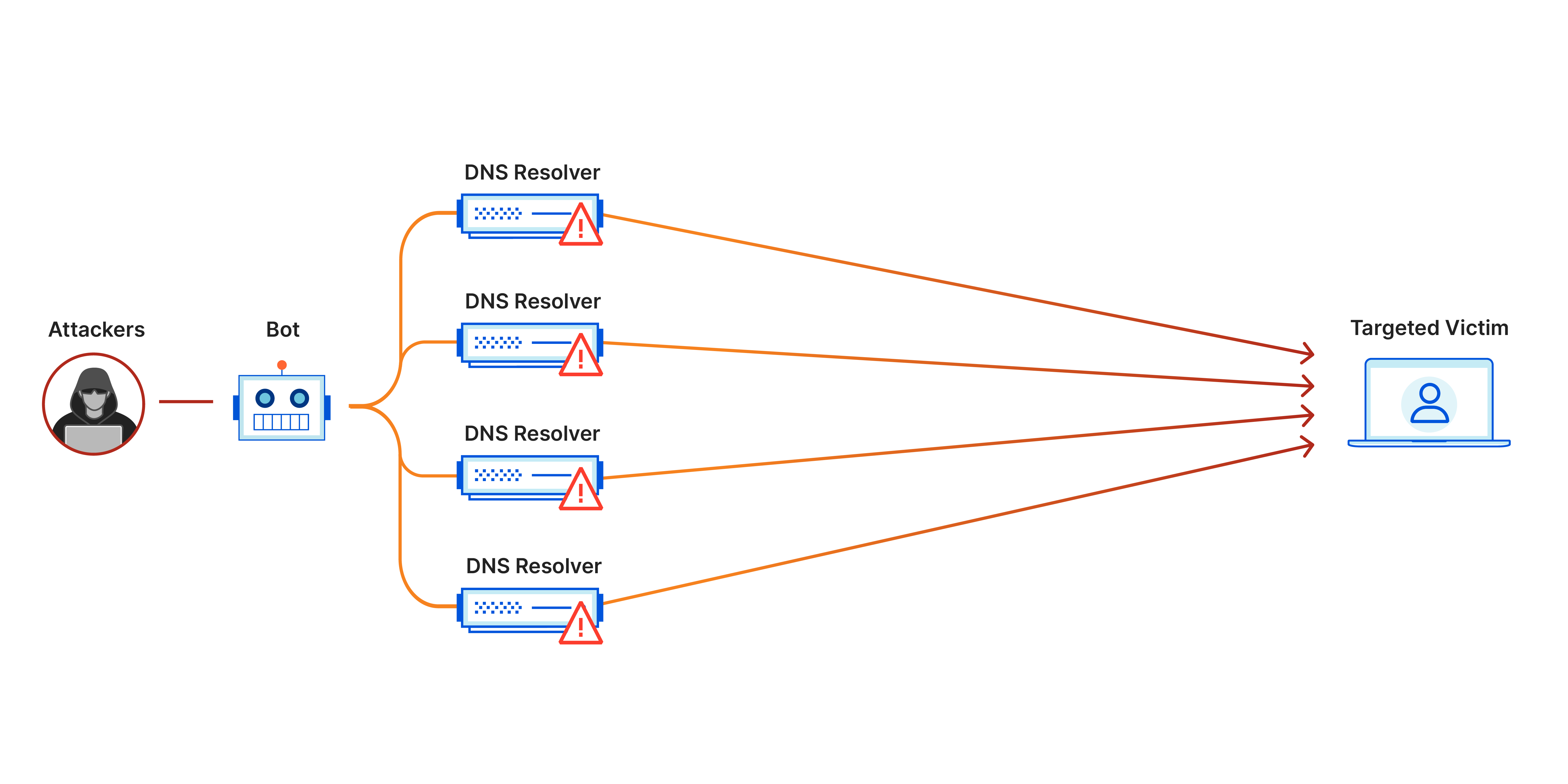

📌 디도스공격(Denial-of-service attack)

- 다수의 컴퓨터를 이용해 대상 시스템에 대한 서비스 거부를 일으키기 위한 공격이다.

공격 대상이 처리할 수 있는 능력 이상의 정보를 제공하거나 사용자 또는 네트워크의 용량을 초과시켜 정상적으로 작동하지 못하게 한다.

따로 공격을 하는 것도 아니고 과도한 처리량을 보내 네트워크를 마비시키는 것이다.

📌 웹사이트 취약점 공격(Website Vulnerability Attack)

- 웹사이트의 취약점을 이용하여, 사용자의 정보를 탈취하거나, 웹사이트를 제어한다.

📌 네트워크 취약점 공격(Network Vulnerability Attack)

- 네트워크에 존재하는 취약점을 이용하여, 네트워크를 제어한다.

📌 스푸핑(Spoofing)

- 인터넷 프로토콜인 TCP/IP의 구조적 결함을 이용한 공격 방식이다. 패킷의 출발지나 MAC 주소·IP 주소·이메일 주소 등을 위조하여, 신뢰할 수 있는 것으로 위장한 후 사용자나 시스템에 접속 유도 정보를 발송한 뒤 사용자가 가짜 사이트를 방문하면 정보를 탈취하 악의적인 목적을 달성한다.

📌 스니핑(Sniffing)

네트워크 상에서 전송되는 데이터(주위를 지나가는 패킷)를 가로채어 열람하는 행위이다.

패킷 스니핑(Packing Sniffing)도 있는데 이는 네트워크를 통과하는 모든 패킷의 내용을 엿보는 행위이다. 로그인 과정에서 전송되는 비밀번호 등의 계정 정보, 이메일 내용, 쿠키 등을 중간에 가로채 시스템 해킹을 시도할 수 있다.

📌 세션 하이재킹(Session hijacking)

- 세션을 탈취하여 사용자의 계정에 불법적으로 접속한다.

3️⃣ 암호화 알고리즘

(Cryptographic Algorithms)

암호화 알고리즘은 데이터를 안전하게 보호하기 위해 사용되는 수학적인 기술 또는 과정을 의미한다.

📍암호란? (What is Cryptograph?)

통신문의 내용을 제3자가 판독할 수 없는 글자·숫자·부호 등으로 변경시킨 것으로 로마시대 이후부터 널리 고안되어 사용되어 왔다. 최초의 암호는 스파르타 시대의 스키탈레 암호(Scytale Cipher)이다.

일정한 너비의 종이 테이프를 원통에 서로 겹치지 않도록 감아서, 그 테이프 위에 세로쓰기로 통신문을 기입하는 방식인데 그 테이프를 그냥 풀어 보아서는 기록 내용을 전혀 판독할 수 없으나, 통신문을 기록할 때 사용한 것과 동일한 지름을 가진 원통에 감아보면 내용을 읽을 수 있게 고안되었다.

📍암호화 (Encryption)

평문의 메시지를 암호화시켜 특정 키를 가지고 있는 사람만이 그 내용을 알아볼 수 있게 하는 것을 암호화라고한다. 암호화와 복호화로 나뉜다.

암호화(Encryption) 평문을 암호문으로 변환

복호화(Decryption) 암호문을 본래의 평문으로 복원

📍암호화 기법 (Encryption techniques)

암호기법은 데이터를 안전하게 전송하거나 저장하기 위해 사용되는 다양한 기술이다. 데이터의 기밀성, 무결성, 인증 등을 보장하기 위해 널리 사용되고 있다.

📌비밀키 암호화 기법 (Secret Key Cryptography) = 대칭키 암호 기법 (Symmetric Key)

대칭키 암호 알고리즘(Symmetric Encryption)또는 단일키 암호 알고리즘(Single-Key Encryption)으로 구분된다.

동일한 키를 이용하여 암호화 및 복호화 과정을 수행한다.

간단하면서 빠른 속도로 암호화와 복호화를 할 수 있어 널리 사용하지만 키 유출의 위험성이 높다. 열쇠를 잊어버리는 것이라고 생각하면 쉽다.

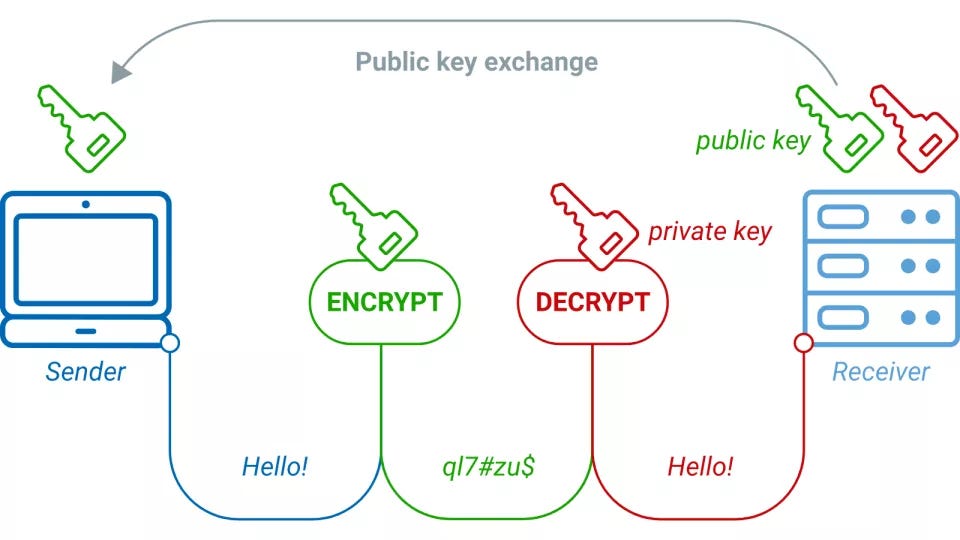

📌공개키 암호화 기법 (Public Key Cryptography) = 공개키 암호기법 (Asymmetric Key)

비밀키 암호의 문제점을 해결하고자 하는 시도로부터 발전된 개념이다. 수학적으로 복잡한 과정을 거친다. 매우 큰 두 소수의 곱을 구하면 그 수를 인수분해하기 어려운 점을 이용하였다. 평문을 암호화한 키와 복호화하는 키가 서로 다르다. 두 개 키 중 하나를 공개키(public key)라고 하고 다른 하나를 비밀키(private key)라고 한다.

- 송신자가 보내는 내용은 공개키를 이용하여 암호화된다. 수신자는 개인키를 이용하여 복호화한다.

4️⃣ 정보통신 윤리

(Information and Communication Ethics)

📍정보통신 윤리란?

(What is Information and Communication Ethics)

정보통신망으로 연결된 사이버 공간이 모두에게 열린 공간이 되고 유익한 공간이 되기 위해 현실 세계에서와 같이 누구나 지켜야 할 규칙과 규범을 정보통신윤리라고 한다. 지켜야할 대상 및 범위는 넓지만 크게 4가지를 배워본다.

📌 지식재산권(IP, Intellectual property rights)

인간의 창조적 활동 또는 경험 등을 통해 창출하거나 발견한 지식·정보·기술이나 표현, 표시 그 밖에 무형적인 것으로서 재산적 가치가 실현될 수 있는 지적창작물에 부여된 재산에 관한 권리를 뜻한다. 저작권, 산업재산권, 신지식 재산권이 속한다.

저작권(Copyrights) 도서, 음반, 그림 등과 같이 문학이나 미술작품, 사진 및 컴퓨터 프로그램 등과 같은 저작물에 대하여 저작자가 가지는 권한

산업 재산권(Industrial Intellectual Property Rights) 산업 분야의 새로운 발명이나 신기술, 상표 등 아이디어와 기술을 보호하기 위한 권리이다. 특허, 실용신안, 의장, 상표 등이 있다.

신지식 재산권(Intellectual Property Rights for New Knowledge) 첨단산업기술의 발달과 새로운 기술분야의 지식 재산권이 출현하게 되면서 새로 만들어진 것이다. 그 예로는 컴퓨터 프로그램, 인공지능, 데이터베이스, 반도체집적회로 배치설계, 생명공학, 애니메이션 캐릭터 응용 상품,프랜차이징 등이 있다.

📌 저작물 공유(Content Sharing)

저작물을 이용 할 경우, 반드시 저작권자를 표시해야 한다. 영리를 목적으로 이용해서는 안 된다. 2차적으로 저작물을 만들거나 저작물의 내용, 형식 등을 조금이라도 변경해서는 안된다. 2차적으로 저작물을 만들 수는 있으나, 반드시 같은 조건을 적용하여 배포해야 한다.

📌 개인 정보 보호(Personal Data Protection)

개인정보는 정보화 사회의 기본 인권이다. 인터넷 시대의 모든 경제 활동과 일생 생활에 필요한 기본 수단이다. 하지만 마케팅의 수단으로 개인 정보 유출에 대한 우려가 증가하고 있는 현실이다. 이에 따라 기업은 고객 정보 유출 방지를 위해 노력해야 한다. 본인의 정보는 스스로 지키려는 노력도 필요하다.

학습정리(Summary)